Willkommen in meinem Blog mit aktuellen News

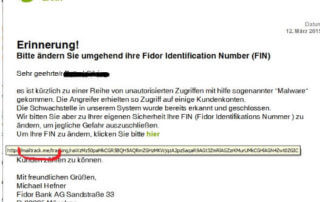

Mail von Fidor Bank zur Änderung der FIN

Die Fidor Bank forderte uns auf, umgehend unsere Identification Number oder auch FIN zu ändern. Auf dem ersten Blick sieht die Mail richtig echt aus. Angeblich haben Angreifer Zugriff auf Kundenkonten erhalten und somit sollte man diese Änderung so schnell wie möglich durchführen. In der [...]

Wissen, was die App wirklich tut

Mini-Programme auf internetfähigen Mobiltelefonen sind immer häufiger Einfallstor für Betrug und Spionage. Informatiker des Saarbrücker Kompetenzzentrums für IT-Sicherheit (CISPA) haben nun eine Software entwickelt, die anzeigt, ob Apps auf dem Smartphone auf vertrauliche Daten zugreifen und was sie mit diesen anstellen. Die Forscher zeigen ihr [...]

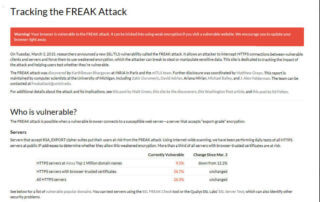

Ein Leck namens „Freak“ in iOS, Android und Blackberry gefunden

Das Sicherheitsleck „Freak“ ist kein neues Leck. Diese Lücke schlummert schon seit Jahren auf unseren Mobilgeräten, wie Experten jetzt feststellten. Durch diese Sicherheitslücke lassen sich aktuelle Verschlüsselungen umgehen. Aber wie konnte es dazu kommen? Die Regierung der USA verbot früher starke Verschlüsselungsmethoden für Export Produkte [...]

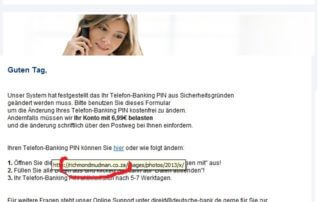

Deutsche Bank will Änderung der Telefon-Banking-PIN

Die Deutsche Bank hat mir eine Mail geschrieben, das ihr System der Meinung ist, dass ich meine Telefon-Banking-PIN ändern muss. Aus Sicherheitsgründen sagen sie. Das Interessante daran ist, ich bin garkein Deutsche Bank Kunde! Also schaute ich mir das Ganze nochmal genauer an. Die Absendeadresse [...]

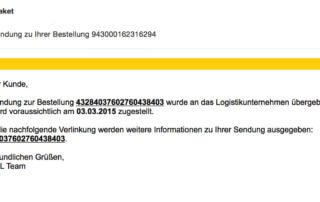

Postsendung zu Ihrer Bestellung

Eine neue Phishing-Mail ist unterwegs und gibt sich als DHL-Mail aus. Mit der Betreff-Zeile Postsendung zu Ihrer Bestellung soll der Kunde genötigt werden, die Sendungsnummer anzuklicken. Er gelangt dadurch auf eine Phishing-Seite und entsprechende Trojaner werden bei ihm installiert. Also Finger weg und nicht klicken. [...]

Mobile Malware: Mehr als jeder vierte Nutzer ohne Sicherheitsbewusstsein

Mobile Geräte werden immer beliebter, doch deren Besitzer unterschätzen die damit verbundenen Gefahren. Das ist das Ergebnis einer weltweiten Umfrage von Kaspersky Lab in Zusammenarbeit mit B2B International. Demnach wissen 28 Prozent der Befragten nur wenig oder gar nichts über mobile Schadsoftware. Weitere 26 Prozent [...]

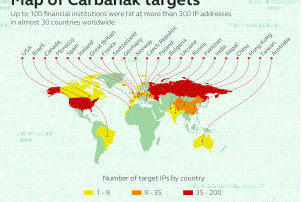

Carbanak – Der große Bankraub

Kaspersky Lab, INTERPOL, Europol und Institutionen verschiedener Länder haben gemeinsam die Geschichte eines beispiellosen Cyber-Bankraubs aufgedeckt. Dabei wurde bis zu eine Milliarde US-Dollar innerhalb von zwei Jahren von Finanzinstituten weltweit gestohlen. Laut den Experten ist eine internationale Gang von Cyberkriminellen aus Russland, der Ukraine, Teilen [...]

Cybersicherheits-Studenten entdecken bis zu 40.000 ungesicherte Datenbanken

Jedermann konnte mehrere Millionen Kundendaten mit Namen, Adressen, E-Mails und Kreditkartennummern im Internet abrufen oder gar verändern. Dies haben laut Angaben des Saarbrücker Kompetenzzentrums für IT-Sicherheit (CISPA) drei seiner Studenten der Cybersicherheit und Informatik bei tausenden Online-Datenbanken unter anderem auch aus Deutschland und Frankreich nachgewiesen. [...]

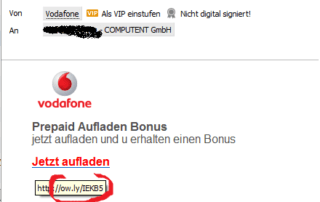

Vodafone Aufladen – Mail gleich löschen

Kurz und knapp war die Mail, die mich erreichte, aber genau deshalb war ich auch gleich skeptisch.Zwar war das Vodafone Logo abgebildet und der Absender will mir auch Vodafone vorgaukeln, aber so sparsam ist das Unternehmen sonst nie. Und die Grammatikfehler in einem Satz fallen [...]

Mac automatisch sicher machen

Wer mit seinem Mac unterwegs ist, in Meeting, auf Tagungen oder Seminaren, der kennt das Problem. Da muss man ab und zu von seinem Rechner aufstehen, um sich einen Kaffee zu holen oder mit jemanden kurz etwas zu besprechen. Natürlich sollte der Rechner dann gesperrt [...]